Что означает ошибка 526

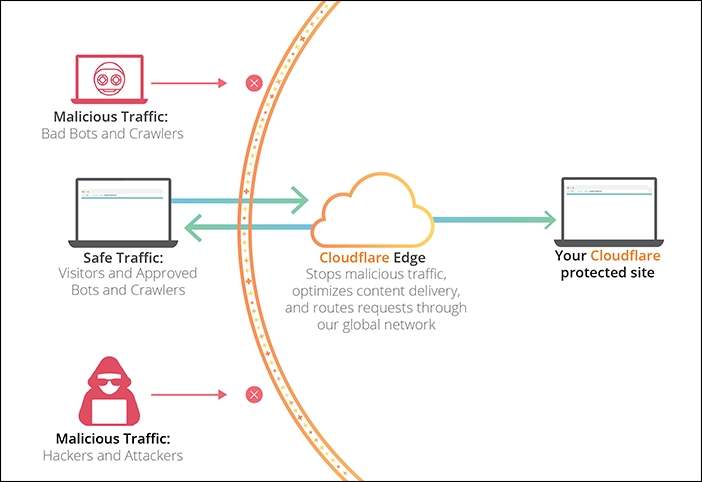

Cloudflare возвращает ошибку 526 Invalid SSL Certificate, когда не может проверить SSL-сертификат вашего origin-сервера (сервера, находящегося за Cloudflare). Эта ошибка возникает только при использовании SSL-режимов Full или Full (strict), когда Cloudflare требует валидный сертификат на стороне origin.

Схема взаимодействия Cloudflare и origin-сервера при проверке SSL-сертификата

Причины возникновения

- Просроченный SSL-сертификат на origin-сервере.

- Самоподписанный сертификат, не доверенный Cloudflare.

- Сертификат выдан для другого домена или поддомена.

- Неправильная конфигурация SSL, например, отсутствие промежуточных сертификатов.

- Отсутствие SSL-сертификата на origin-сервере при режимах Full/Full (strict).

- Использование устаревших шифров или протоколов, несовместимых с Cloudflare.

Способы решения

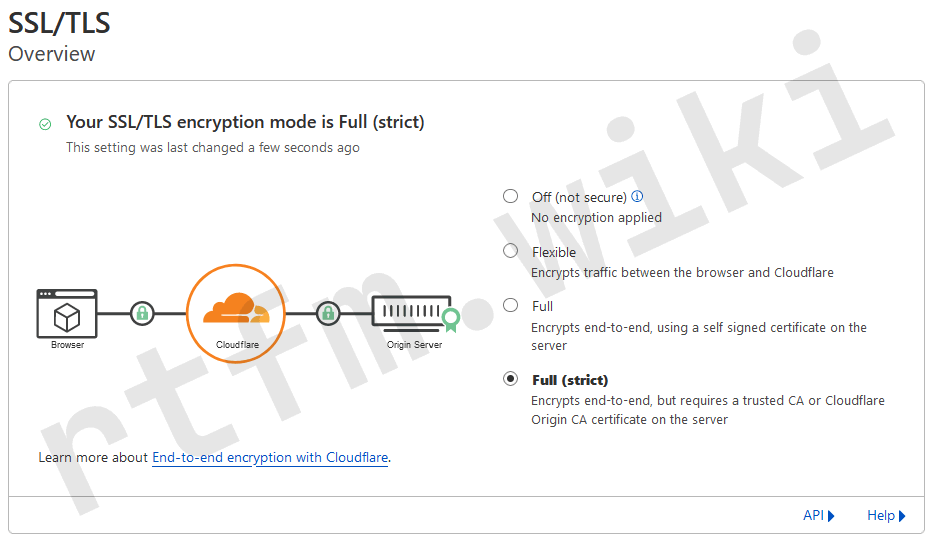

Проверка режима SSL в Cloudflare

Убедитесь, что в панели Cloudflare (SSL/TLS → Overview) выбран режим Full или Full (strict). Режим Flexible не вызывает ошибку 526, так как не проверяет SSL на origin, но небезопасен.

Интерфейс Cloudflare для выбора режима SSL: Full, Full (strict), Flexible

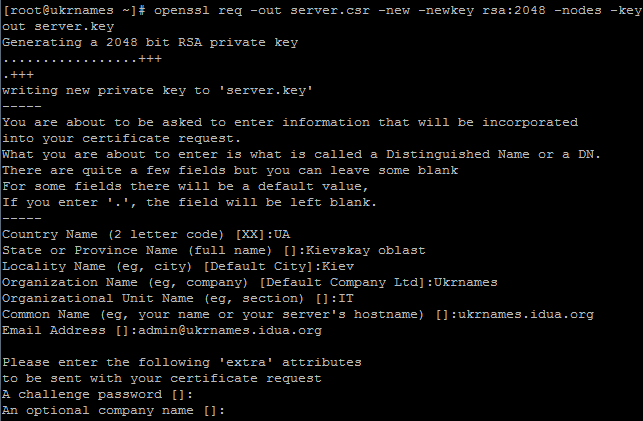

Диагностика SSL-сертификата на origin-сервере

Подключитесь к серверу по SSH и выполните:

openssl s_client -connect ваш-сервер:443 -servername ваш-домен | openssl x509 -noout -dates -subject -issuer

Терминал с выводом команды openssl s_client для проверки SSL-сертификата

Проверьте вывод:

- Даты

notBeforeиnotAfterдолжны быть корректными. - Поле

subjectдолжно содержать ваш домен (например,CN=example.com). issuerдолжен быть доверенным центром (Let's Encrypt, DigiCert и т.д.).- В выводе должны присутствовать промежуточные сертификаты (цепочка полная).

Если сертификат невалиден, переходите к установке нового.

Установка нового SSL-сертификата (Let's Encrypt)

Для Nginx:

sudo apt update && sudo apt install certbot python3-certbot-nginx

sudo certbot --nginx -d ваш-домен

Следуйте инструкциям мастера. Проверьте автоматическое обновление:

sudo certbot renew --dry-run

Для Apache:

sudo apt update && sudo apt install certbot python3-certbot-apache

sudo certbot --apache -d ваш-домен

После установки перезапустите веб-сервер:

sudo systemctl restart nginx # для Nginx

sudo systemctl restart apache2 # для Apache

Временное переключение на режим Flexible (не рекомендуется)

Для быстрого восстановления доступа временно измените режим SSL в Cloudflare на Flexible. Это обойдет проверку сертификата, но соединение между Cloudflare и вашим сервером станет незашифрованным.

⚠️ Важно: Режим Flexible снижает безопасность. Возвращайте Full или Full (strict) сразу после исправления сертификата.

Проверка и установка промежуточных сертификатов

Если сертификат валиден, но ошибка 526 сохраняется, проблема может быть в цепочке сертификатов.

- Получите полную цепочку от вашего центра (обычно включает корневой и промежуточные сертификаты).

- Для Nginx: в конфигурации SSL укажите файл с полной цепочкой (например,

fullchain.pemот Let's Encrypt):ssl_certificate /etc/letsencrypt/live/ваш-домен/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/ваш-домен/privkey.pem; - Для Apache: используйте

SSLCertificateFileдля сертификата иSSLCertificateChainFileдля промежуточных (или объедините в один файл). - Перезапустите веб-сервер и проверьте цепочку через SSL Labs SSL Test.

Завершающие действия

После любых изменений в SSL-конфигурации очистите кэш Cloudflare: в панели управления перейдите в Cache → Configuration и нажмите 'Purge Everything'. Это заставит Cloudflare заново проверить SSL-сертификат origin-сервера.

Профилактика

- Регулярно проверяйте срок действия сертификатов (раз в месяц). Используйте мониторинг (Nagios, Zabbix) или онлайн-сервисы.

- Настройте автоматическое обновление для Let's Encrypt через certbot (при установке добавляет cron-задачу).

- Всегда используйте режим Full (strict) в Cloudflare для максимальной безопасности.

- Проверяйте цепочку сертификатов с помощью SSL Labs раз в квартал.

- Обновляйте веб-сервер и библиотеки OpenSSL для поддержки современных шифров.

- Включите уведомления от Cloudflare о проблемах SSL (панель: Notifications).